Oracle Cloudコンソールで完了する手順

SSOを設定するそれぞれのアカウントについて、次のアクションを完了します:

SAML IdPとしてのMicrosoft Entra IDの設定とIdPポリシーへの割当て

このタスクの詳細な手順は、Oracle Cloud InfrastructureドキュメントのSAMLアイデンティティ・プロバイダの追加を参照してください

- IAMインタフェースにアイデンティティ・ドメイン管理者としてサインインします。IAMインタフェースへのアクセスを参照してください。

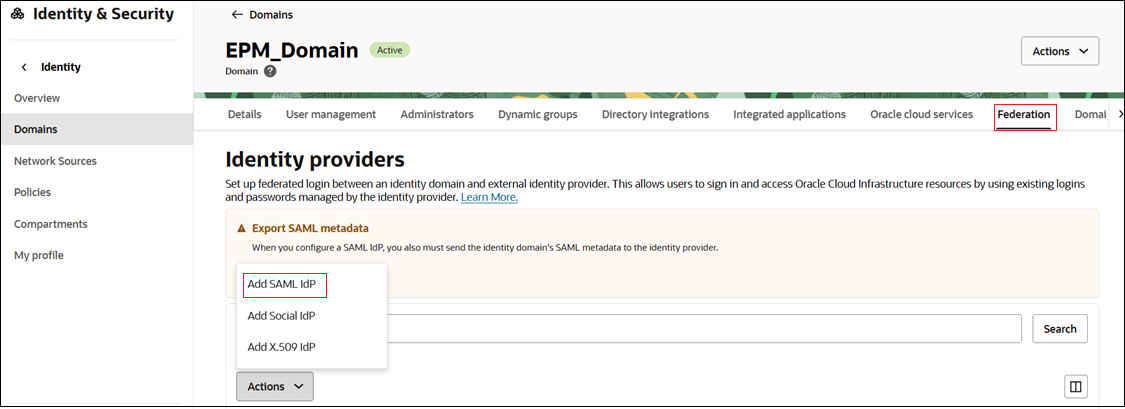

- 「フェデレーション」タブに移動します。

- 「アクション」をクリックし、「SAML IdPの追加」を選択して、ワークフロー内のタスクを送信します。

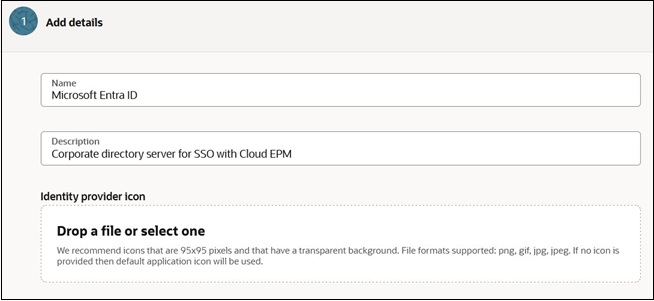

- タスク1 - 詳細の追加:

- 名前: SAML IdPの名前を入力します。

- (オプション)説明: IdPの説明を入力します。

- (オプション)「アイデンティティ・プロバイダ」アイコン: サポートされているイメージをドラッグ・アンド・ドロップするか、「1つを選択」をクリックしてイメージを参照します。

- 「次」をクリックします。

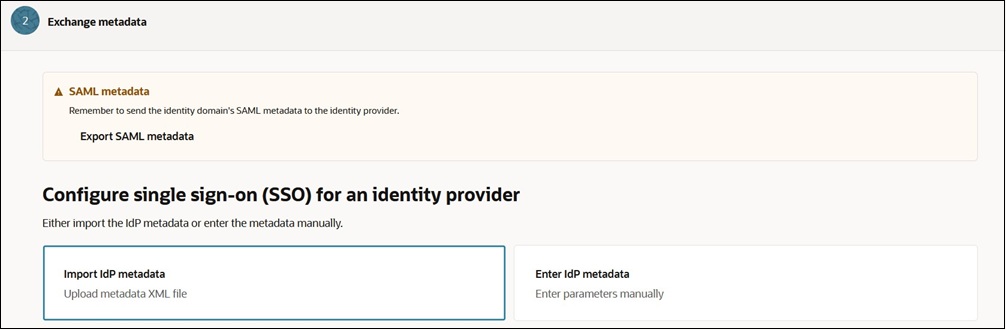

- タスク2 - メタデータの交換:

- 「SAMLメタデータのエクスポート」ボタンをクリックして、SAMLメタデータをMicrosoft Entra IDに送信します。

- 「IdPメタデータのインポート」を選択します。

- ダウンロードしたMicrosoft Entra IDメタデータ・ファイルを参照して選択します。Microsoft Entra IDで完了する手順を参照してください。

- 「次」をクリックします。

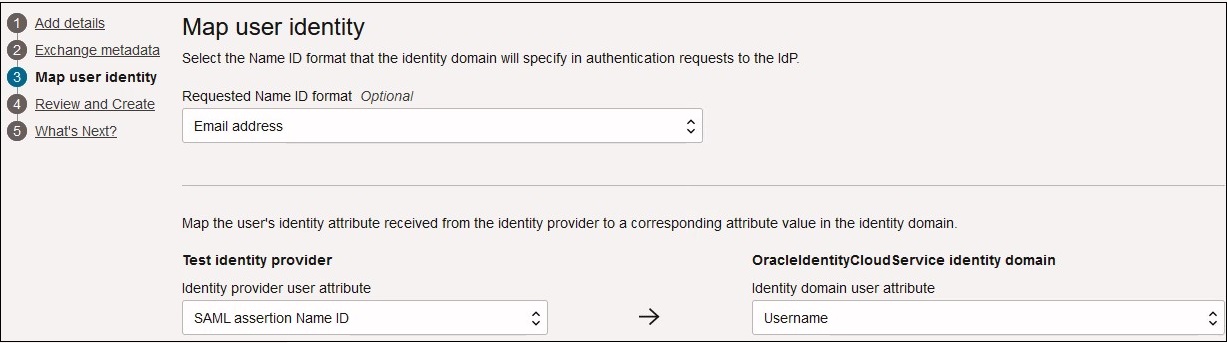

- タスク3- ユーザー・アイデンティティのマップ。Microsoft Entra IDから受信したユーザーのアイデンティティ属性をOracle Cloud Infrastructureアイデンティティ・ドメインにマップします。

- 「リクエストされたNameID形式」で、Microsoft Entra IDがユーザー属性をOracle Identity Cloud Serviceに転送する形式を選択します。

- アイデンティティ・プロバイダのテストで、ユーザーを一意に識別するMicrosoft Entra ID属性を選択します。ユーザーID以外の属性(電子メールIDなど)を使用するには、SAML属性を選択します。それ以外の場合は、名前IDを選択します。

- OracleIdentityCloudServiceアイデンティティ・ドメインで、選択したMicrosoft Entra ID属性をマップするOracle Identity Cloud Service属性を選択します。

- 「次」をクリックします。

- 確認および作成ページで、入力した詳細を確認します。「IdPの作成」をクリックします。

- 「アイデンティティ・プロバイダ」で、「Microsoft Entra ID」をクリックします

- Microsoft Entra IDの詳細ページで、SAML SSOを検証します。

- アイデンティティ・プロバイダの「アクション」メニューを使用して、メニューから「ログインのテスト」を選択します。

- 資格証明で認証して接続をテストします。

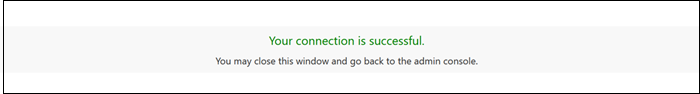

成功すると、次のメッセージが表示されます: 「接続に成功しました。」

- アイデンティティ・プロバイダの「アクション」メニューを使用して、メニューから「ログインのテスト」を選択します。

- アイデンティティ・ドメインで使用できるように、Microsoft Entra IDをアクティブ化します。「アクション」メニューを使用して、「IdPのアクティブ化」を選択します。

- 作成した既存のポリシー・ルールにMicrosoft Entra IDを割り当てます。「アクション」メニューを使用して、「IdPポリシーに追加」を選択します。ポリシーを作成してからルールを割り当てる場合は、IdPポリシーの作成とルールの割当てを参照してください。

IdPポリシーの作成とルールの割当て

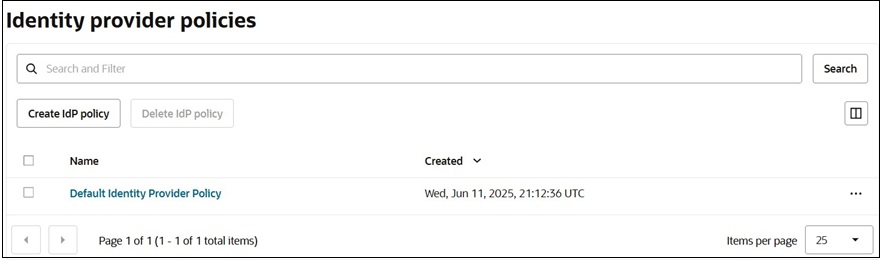

- 「フェデレーション」タブで、「アイデンティティ・プロバイダ・ポリシー」まで下にスクロールします。

- 「IdPポリシーの作成」をクリックします。

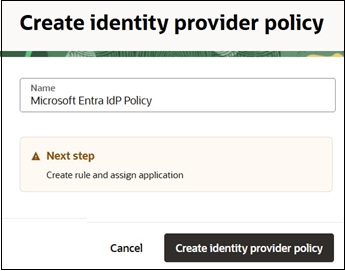

- アイデンティティ・プロバイダ・ポリシーの作成ページで、「名前」を入力し、「アイデンティティ・プロバイダ・ポリシーの作成」をクリックします。

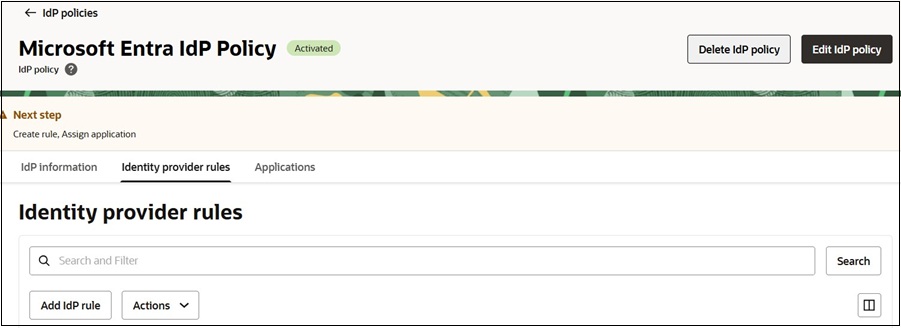

- 「アイデンティティ・プロバイダ・ルール」タブに移動します。

- 「IdPルールの追加」をクリックして、このポリシーのルールを定義します。

- アイデンティティ・プロバイダ・ルールの追加ページで:

- 「ルール名」を入力します。

- 「アイデンティティ・プロバイダの割当て」メニューを使用して、このルールにMicrosoft Entra IDを割り当てます。

- 条件を構成します。

- 「IdPルールの追加」をクリックします。

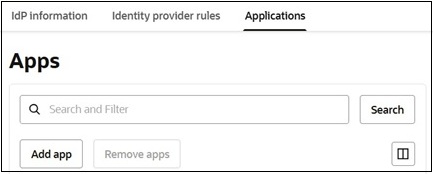

- このポリシーにアプリケーションを割り当てます。「アプリケーション」タブに移動します。

- 「アプリケーションの追加」をクリックします。

- アプリケーションの追加ページで:

- このIdPポリシーに割り当てるアプリケーションを検索して選択します。

- 「アプリケーションの追加」をクリックします。

構成されたIdPのいずれかを使用して、これらの環境にSSOできるようになりました。