Etapes à suivre dans la console Oracle Cloud

Afin de configurer l'authentification unique, effectuez les opérations suivantes pour chaque compte concerné :

- Gestion des utilisateurs Oracle Fusion Cloud Enterprise Performance Management

- Configuration d'Azure AD en tant que fournisseur d'identités SAML et affectation à une stratégie de fournisseur d'identités

Gestion des utilisateurs

- Créez des utilisateurs. Reportez-vous à la section Création d'utilisateurs.

- Affectez des utilisateurs à des rôles prédéfinis. Reportez-vous à la section Affectation de rôles.

Configuration de Microsoft Entra ID comme fournisseur d'identités SAML et affectation à une stratégie de fournisseur d'identités

Pour obtenir des instructions détaillées sur cette tâche, reportez-vous à la section Ajout d'un fournisseur d'identités SAML dans le guide documentation Oracle Cloud Infrastructure.

- Connectez-vous à l'interface IAM en tant qu'administrateur de domaine d'identité. Reportez-vous à la section Accès à l'interface IAM.

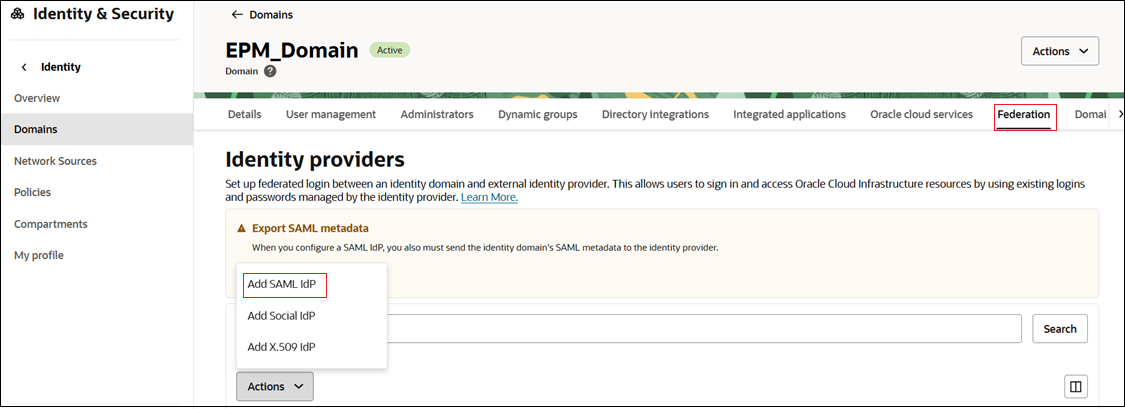

- Accédez à l'onglet Fédération.

- Cliquez sur Actions, sélectionnez Ajouter un fournisseur d'identités SAML et soumettez les tâches dans le workflow.

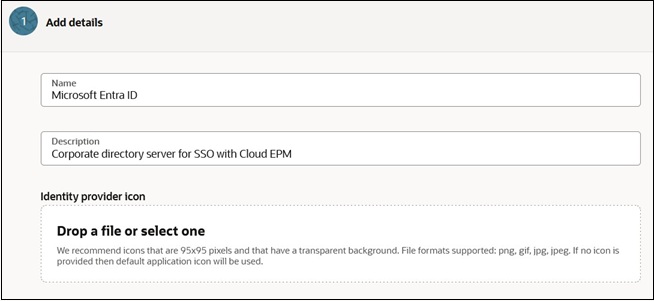

- Tâche 1 - Ajouter des détails :

- Nom : entrez le nom du fournisseur d'identités SAML.

- (Facultatif) Description : entrez la description du fournisseur d'identités.

- (Facultatif) Icône du fournisseur d'identités : glissez-déposez une image prise en charge ou cliquez sur en sélectionner un pour rechercher une image.

- Cliquez sur Suivant.

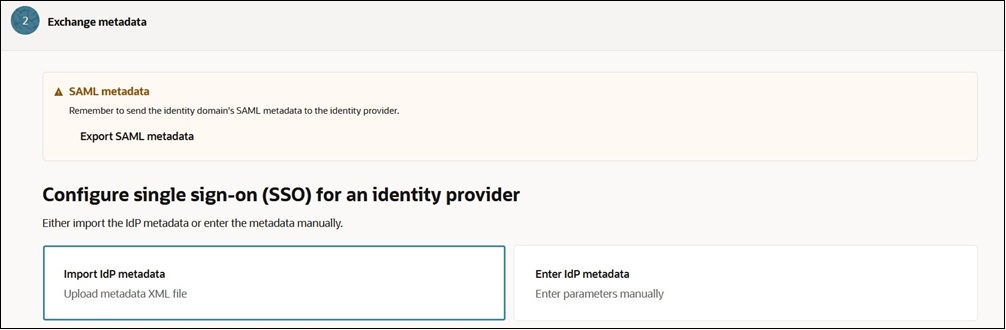

- Tâche 2 - Echanger des métadonnées :

- Cliquez sur le bouton Exporter les métadonnées SAML pour envoyer les métadonnées SAML à Microsoft Entra ID.

- Sélectionnez Importer les métadonnées de fournisseur d'identités.

- Recherchez et sélectionnez le fichier de métadonnées Microsoft Entra ID que vous avez téléchargé. Reportez-vous à la section Etapes à effectuer dans Microsoft Entra ID.

- Cliquez sur Suivant.

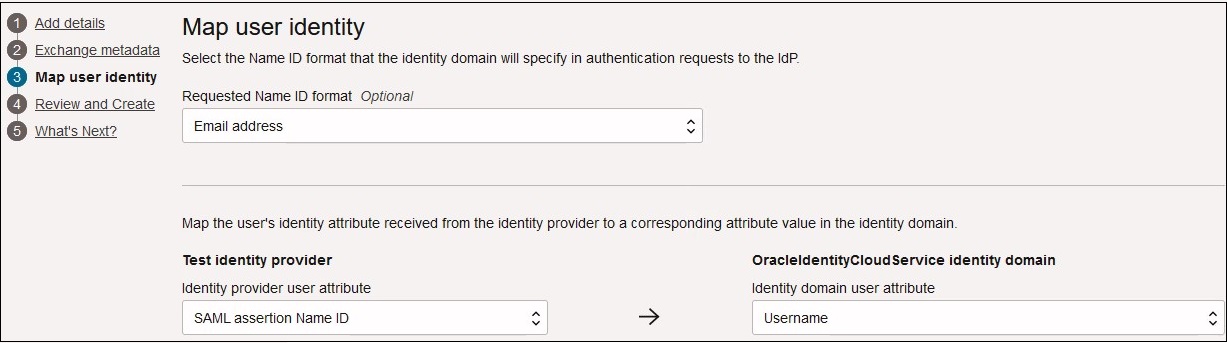

- Tâche 3 - Mapper l'identité utilisateur : mappez les attributs d'identité de l'utilisateur reçus de Microsoft Entra ID avec un domaine d'identité Oracle Cloud Infrastructure.

- Dans Format d'ID de nom demandé, sélectionnez le format dans lequel Microsoft Entra ID transmet l'attribut utilisateur à Oracle Identity Cloud Service.

- Dans Tester le fournisseur d'identités, sélectionnez l'attribut Microsoft Entra ID qui identifie l'utilisateur de façon unique. Pour utiliser un attribut autre que l'ID utilisateur (par exemple, l'ID de messagerie), sélectionnez Attribut SAML. Sinon, sélectionnez ID de nom.

- Dans Domaine d'identité OracleIdentityCloudService, sélectionnez l'attribut Oracle Identity Cloud Service avec lequel mapper l'attribut Microsoft Entra ID sélectionné.

- Cliquez sur Suivant.

- Sur la page Vérifier et créer, vérifiez les détails saisis. Cliquez sur Créer un fournisseur d'identités.

- Sous Fournisseurs d'identités, cliquez sur Microsoft Entra ID.

- Sur la page de détails Microsoft Entra ID, vérifiez l'authentification unique SAML.

- Dans le menu Actions du fournisseur d'identités, sélectionnez Tester la connexion.

- Authentifiez-vous avec vos informations d'identification pour tester la connexion.

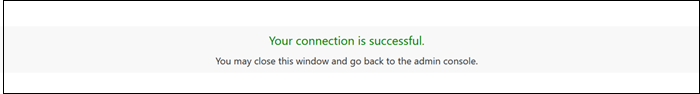

Si la connexion fonctionne, le message suivant est affiché : "Votre connexion a été établie."

- Dans le menu Actions du fournisseur d'identités, sélectionnez Tester la connexion.

- Activez Microsoft Entra ID pour que le domaine d'identité puisse l'utiliser. Dans le menu Actions, sélectionnez Activer le fournisseur d'identités.

- Affectez Microsoft Entra ID à une règle de stratégie existante que vous avez créée. Dans le menu Actions, sélectionnez Ajouter à la stratégie de fournisseur d'identités. Si vous prévoyez de créer une stratégie, puis d'affecter une règle, reportez-vous à la section Création d'une stratégie de fournisseur d'identités et affectation d'une règle.

Création d'une stratégie de fournisseur d'identités et affectation d'une règle

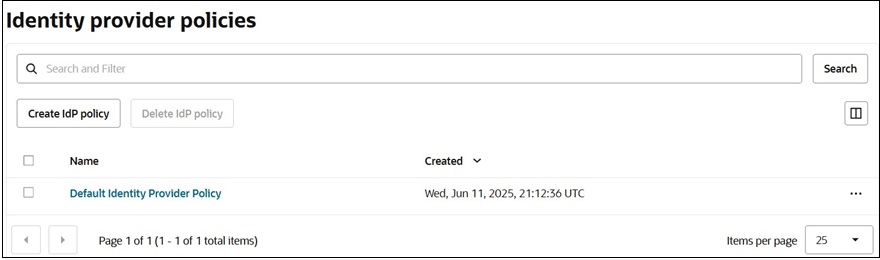

- Dans l'onglet Fédérations, faites défiler la page vers le bas jusqu'à Stratégies de fournisseur d'identités.

- Cliquez sur Créer une stratégie de fournisseur d'identités.

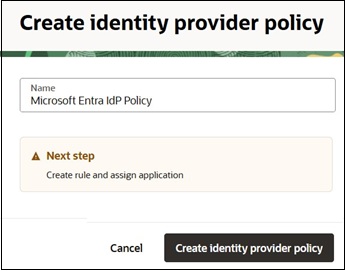

- Sur la page Créer une stratégie de fournisseur d'identités, entrez le nom, puis cliquez sur Créer une stratégie de fournisseur d'identités.

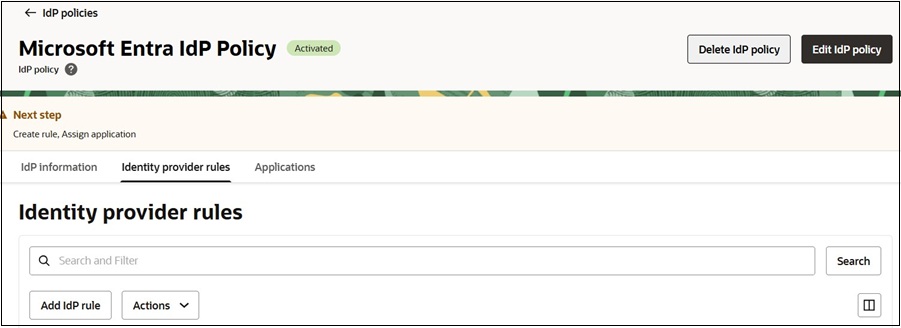

- Accédez à l'onglet Règles de fournisseur d'identités.

- Cliquez sur Ajouter une règle de fournisseur d'identités afin de définir des règles pour cette stratégie.

- Sur la page Ajouter une règle de fournisseur d'identités, procédez comme suit :

- Saisissez le nom de la règle.

- Utilisez le menu Affecter des fournisseurs d'identités pour affecter Microsoft Entra ID à cette règle.

- Configurez les conditions.

- Cliquez sur Ajouter une règle de fournisseur d'identités.

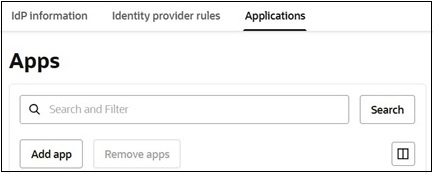

- Affectez l'application à cette stratégie. Accédez à l'onglet Applications.

- Cliquez sur Ajouter des applications.

- Sur la page Ajouter une application, procédez comme suit :

- Recherchez et sélectionnez les applications à affecter à la stratégie de fournisseur d'identités.

- Cliquez sur Ajouter une application.

Vous pouvez désormais utiliser n'importe quel fournisseur d'identités configuré pour vous connecter à ces environnements à l'aide de l'authentification unique.