Identificación y supresión de entornos no utilizados para mejorar la seguridad

Los entornos no utilizados pueden suponer un riesgo de seguridad, ya que pueden ser atacados por actores maliciosos. Eliminar regularmente los entornos que ya no estén en uso ayuda a reducir la superficie de ataque y refuerza la seguridad global. En algunos casos, los requisitos de cumplimiento también pueden exigir que se eliminen los entornos inactivos.

Para identificar y suprimir un entorno no utilizado:

-

Inicie sesión en el entorno y consulte el último informe de actividad. Consulte Uso del informe de actividad.

-

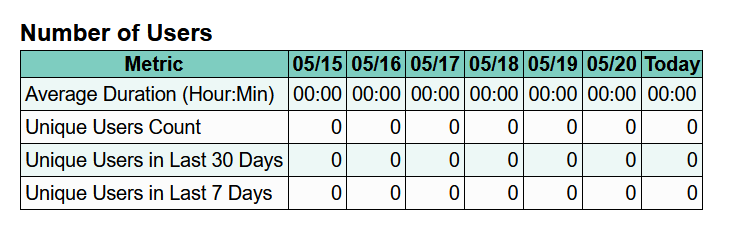

En la tabla Número de usuarios, si todos los valores son cero, indica que el entorno ha estado inactivo durante al menos 30 días. Consulte Información de usuario.

- Si decide suprimir un entorno, consulte Supresión de un entorno.

Note:

- Puede suprimir un entorno de prueba o de producción de forma individual. No es necesario eliminarlos los dos si solo uno de ellos no se utiliza.

- La supresión de un entorno elimina de forma permanente todos los datos que contiene e invalida sus URL. También se suprimen todas sus copias de seguridad 60 días después de la supresión. Si no tiene previsto volver a crear el entorno en un plazo de 60 días, asegúrese de realizar una copia de seguridad de los datos y las instantáneas importantes antes de continuar.